Business Email Compromise (BEC):So identifizieren Sie Warnsignale und reduzieren Risiken

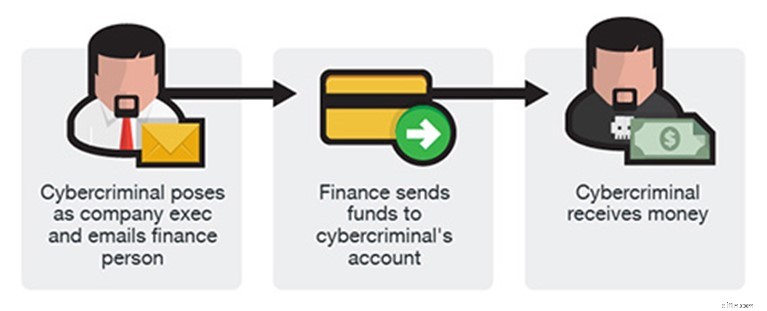

BEC-Betrug (Business Email Compromise) ist eine Art Online-Zahlungsbetrug, der auf Unternehmen abzielt und zu erheblichen finanziellen Verlusten führen kann. BEC beinhaltet den unbefugten Zugriff auf ein legitimes E-Mail-, Textnachrichten- oder Social-Media-Konto oder den Versuch, ein legitimes Konto zu fälschen oder zu fälschen.

Der Zweck besteht darin, es dem kriminellen Akteur zu ermöglichen, eine Nachricht von einer Führungskraft oder einem Geschäftsführer, Verkäufer oder Kunden zu senden, um einen Mitarbeiter davon zu überzeugen, Geld zu überweisen.

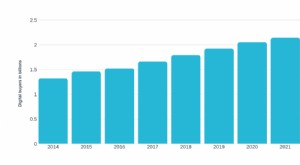

Sobald diese Gelder an den kriminellen Akteur überwiesen wurden, ist es schwierig, wenn nicht sogar unmöglich, den Verlust wieder hereinzuholen. Zwischen 2016 und 2021 verloren die Amerikaner etwa 9 Milliarden US-Dollar durch BEC-Betrug‡. Ein finanziell lähmender Fehler dauert nur wenige Minuten – und er kann jedem passieren. Egal, ob es sich um eine neue Einstellung, einen 20-jährigen Veteranen, einen Kreditorenmanager oder einen CEO handelt, die resultierenden Auswirkungen sind die gleichen, wenn ein Fehltritt auftritt.

Die gute Nachricht ist, dass es Maßnahmen gibt, die Unternehmen ergreifen können, um ihr Risiko zu minimieren und zu mindern.

So identifizieren Sie BEC-Warnsignale und reduzieren das Risiko

Die wichtigsten vorbeugenden Maßnahmen zum Schutz vor BEC sind Wachsamkeit und Bewusstsein. Nachfolgend finden Sie mehrere BEC-Warnzeichen, auf die Sie achten sollten, wenn Sie Mitteilungen zu Überweisungen oder Transaktionen erhalten.

Kommunikationsfunktionen

- Gefälschte Kommunikation – Untersuchen Sie Rechtschreibung und Domains bei Zahlungsaufforderungen, die Sie per E-Mail erhalten, gründlich. Überprüfen Sie sorgfältig die Adresse des Absenders (E-Mail, Telefonnummer usw.), um festzustellen, ob Buchstaben, Zahlen oder der Domainname falsch sind.

- Verwendung persönlicher Konten – Kriminelle geben sich als Unternehmensleiter, Anbieter oder Kunden aus, die ihre persönlichen Konten (E-Mail, Mobiltelefon, soziale Medien) anstelle ihrer Standard-Unternehmenskonten verwenden.

Konzentrieren Sie sich auf das Timing

- Dringlichkeit – Akteure, die BEC verwenden, schreiben Mitteilungen, in denen sie um schnelles Handeln bei Datenänderungen oder Geldtransfers bitten oder beschleunigte Fristen festlegen. Die schnelleren Fristen können dazu führen, dass Validierungsschritte verpasst werden oder dass der Mitarbeiter außerhalb des Protokolls handelt.

- Verlassen auf die Reaktion der Mitarbeiter auf Autorität – Diese Akteure verlassen sich darauf, dass die Mitarbeiter konditioniert werden, um Anfragen von Führungskräften oder wichtigen Kunden und Lieferanten schnell zu erfüllen.

- Die Anfrage kommt zu einer geschäftigen Zeit – Viele betrügerische Anfragen kommen am Ende des Arbeitstages oder der Arbeitswoche und setzen die Mitarbeiter unter Druck, die Anfrage vor Geschäftsschluss (oder Ende des Monats/Quartals/Geschäftsjahres) abzuschließen. .

Kommunikation und Verhalten

- Mitteilungen von Führungskräften – BEC-Betrüger geben sich als echte Person aus, meistens als Führungskraft oder Führungskraft des Unternehmens, für das eine Person arbeitet.

- Einzelne Kommunikationsform – Viele BEC-Versuche weisen darauf hin, dass der Absender sich in einem Meeting befindet oder auf Reisen ist und weder telefonisch noch auf andere Weise erreicht werden kann, und verlangen, dass die gesamte Kommunikation über einen bestimmten Kommunikationskanal wie E-Mail, SMS, oder soziale Medien.

- Allgemeine Begriffe und merkwürdige Grammatik – Wenn E-Mails mit nicht personalisierten Begrüßungen wie „Sehr geehrte Damen und Herren“ oder „Kunde“ empfangen werden, ist dies ein Warnsignal. E-Mails mit seltsamer Grammatik wie „freundlich“, fehlende Satzzeichen oder Rechtschreibfehler sind ebenfalls ein Warnsignal.

- In Kombination mit Angst und Dringlichkeit kann die Aussicht auf Belohnung Mitarbeiter dazu veranlassen, typische Verfahren zu überspringen. Diese Belohnungen können materiell oder immateriell sein, z. B. Anerkennung für die Lösung eines Problems oder die Erledigung einer äußerst wichtigen Aufgabe für die Geschäftsleitung.

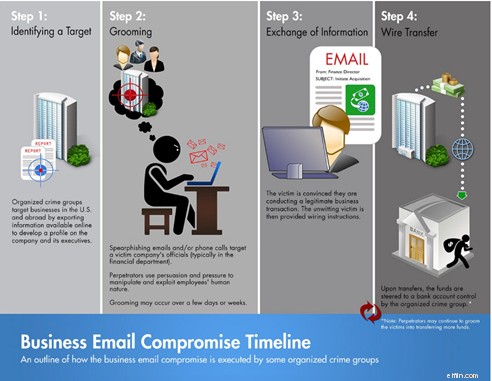

Wie ein Unternehmen auf BEC ausgerichtet wird

Bevor sie einen BEC-Betrug starten, recherchieren kriminelle Akteure möglicherweise das Unternehmen, die Mitarbeiter und die Geschäftsleitung, um so viele Informationen wie möglich zu sammeln, die ihnen helfen, eine überzeugende Anfrage zu erstellen. Sie können sogar Reisepläne überprüfen, andere geschäftliche E-Mails lesen und Profile in sozialen Medien überprüfen.

Kriminelle Akteure identifizieren sich am häufigsten als hochrangige Führungskraft (CFO, CEO, CTO usw.), Anwalt, Verkäufer, Kunde oder eine andere Art von Vertreter. In der Mitteilung geben sie an, vertrauliche oder zeitkritische Angelegenheiten zu bearbeiten, und bitten um die Einleitung einer dringenden Überweisung.

Insbesondere umfassen diese dringenden Anfragen auch einen Wechsel des Empfängerkontos oder die Einrichtung eines neuen Kontos (das letztendlich an den kriminellen Akteur weitergeleitet wird). Der Mitarbeiter, der die Mitteilung erhält, kann glauben, dass die Anfrage legitim ist, und führt die Überweisung durch, was zu einem finanziellen Verlust für das Unternehmen führt.

BEC ist ein Social-Engineering-Betrug

Das Schwierige an BEC ist, dass es nicht in erster Linie durch Malware oder Hacking erreicht wird – es nutzt Social Engineering. Diese kriminellen Akteure erstellen glaubwürdige Szenarien, die einen Mitarbeiter dazu verleiten können, Gelder zu überweisen.

Social Engineering ist der Einsatz von Täuschung, um Einzelpersonen dazu zu bringen, vertrauliche Informationen preiszugeben oder Maßnahmen zur Unterstützung betrügerischer Aktivitäten zu ergreifen.

Es liegt in unserer Natur zu vertrauen und helfen zu wollen. Cyberkriminelle nutzen Psychologie und die menschliche Natur, um Opfer dazu zu verleiten, wichtige Sicherheitskontrollen zu umgehen.

Wie Sie BEC vorbeugen können

Überprüfen Sie Anträge auf Zahlungsänderungen gründlich

Eine Zahlungsaufforderung mit Wechsel des Empfängerkontos sollte immer genau geprüft werden.

Wenden Sie sich über einen alternativen Kommunikationskanal an Führungskräfte, Anbieter oder Kunden, um die Anfrage und die neuen Kontoinformationen zu überprüfen. Stellen Sie sicher, dass der Kontakt über eine vertrauenswürdige Telefonnummer hergestellt wird, die bereits für einen bekannten Kontakt in der Organisation gespeichert ist, und nicht über die Telefonnummer, die in der E-Mail, SMS oder Social-Media-Nachricht angegeben ist, und überprüfen Sie, ob die Person berechtigt ist, die Anfrage zu stellen.

Zum Bestätigen pausieren

Wenn Sie aufgefordert werden, eine Überweisung zu verifizieren, verzögern Sie die Transaktion, bis zusätzliche Überprüfungen durchgeführt werden können, und fordern Sie eine doppelte Genehmigung für jede Überweisungsanfrage an, die bestimmte Kriterien mit hohem Risiko erfüllt.

Halten Sie es einfach

Begrenzen Sie die Anzahl der Mitarbeiter innerhalb eines Unternehmens, die befugt sind, Überweisungen zu genehmigen und/oder durchzuführen.

Ein Umfeld des Vertrauens schaffen

Viele BEC-Betrügereien sind das Ergebnis krimineller Akteure, die sich als hochrangige Führungskräfte innerhalb von Organisationen ausgeben. Mitarbeiter sollten sich wohlfühlen, wenn sie innehalten, um die Überweisungsanfrage eines leitenden Angestellten ohne Bedenken per Telefon oder persönlich zu validieren.

Mitarbeiter sollten ermutigt werden, sich der guten Konditionierung zu widersetzen, um zu helfen, und den Eifer zu dämpfen, Anfragen von Führungskräften Priorität einzuräumen.

Das FBI betrachtet BEC‡ als den finanziell schädlichsten Betrug in den USA. Ergreifen Sie Maßnahmen in Ihrem Unternehmen, um sicherzustellen, dass Führungskräfte und Mitarbeiter die Bedrohung durch diesen Betrug verstehen und wie Sie BEC-Warnsignale erkennen und das Risiko reduzieren können.

Betrug ist für Unternehmen immer ein Problem, kann es aber in diesem aktuellen Umfeld noch mehr sein. Lesen Sie mehr darüber, wie Sie Ihr Unternehmen schützen hier oder besuchen Sie unser Betrugs-Ressourcenzentrum.

Unternehmen

- So erkennen Sie Betrugsfälle bei der Schuldenregulierung

- Die Farben des Kredits:Rote Fahnen und schwarze Markierungen

- So investieren Sie in Investmentfonds und minimieren das Risiko

- Wie können Anleger gefälschte Kryptowährungen und ICO-Betrug erkennen?

- IRS Audit Red Flags:So vermeiden Sie Steuerprüfungen

- Wie KI das Finanzmanagement für KMUs und Buchhalter verbessert

- Warum brauche ich eine Versicherung und wie kann sie den Geschäftswert steigern?

- So rationalisieren Sie Ihre E-Commerce-Lieferkette, binden Fabriken im Ausland ein und senken Kosten

- Auswirkungen des Brexit auf Geschäfts- und E-Commerce-Shops:So verkaufen Sie mit Brexit

-

So erkennen und überwinden Sie finanziellen Missbrauch

So erkennen und überwinden Sie finanziellen Missbrauch Finanzieller Missbrauch, Geld verwenden, um die Macht über eine andere Person zu manipulieren und aufrechtzuerhalten, ist eine der häufigsten Formen von häuslicher Gewalt. Finanzmissbraucher verwenden...

-

Wie man ein Dropshipping-Geschäft gründet und nicht scheitert

Wie man ein Dropshipping-Geschäft gründet und nicht scheitert Immer mehr Menschen kaufen online ein. Was bedeutet es für kleine Unternehmen? Du hast es erraten. Es gibt heute mehr Möglichkeiten, erfolgreich online zu verkaufen als je zuvor. Dropshipping ist eine...