Schützen Sie sich vor geschäftlichem E-Mail-Kompromittierungsbetrug – ein neues Business as usual

Mehr als 81 % der Finanzfachleute in den USA gaben an, dass ihre Organisationen im Jahr 2019 Ziel von Betrug waren, so die neueste Umfrage der Association for Financial Professionals ‡ zu Zahlungsbetrug und Kontrollen.

Fast jeder kennt den Begriff Phishing . Wie allgemein definiert, Phishing sendet eine Online-Nachricht, die fälschlicherweise vorgibt, jemand anderes zu sein, oft mit der Aufforderung, dass der Empfänger eine nachteilige Maßnahme ergreift, wie das Herunterladen eines böswilligen Anhangs oder das Klicken auf einen betrügerischen Link. Durch Anklicken oder Herunterladen des Anhangs könnte der Angreifer Zugriff auf vertrauliche Daten wie Anmeldeinformationen und alle Berechtigungen des Opfers erhalten.

Im Laufe der Zeit haben die meisten Geschäftsleute gelernt, verdächtige Links in E-Mails zu identifizieren. Außerdem sind E-Mail-Filter besser darin geworden, E-Mails zu erkennen und zu verwerfen, die wahrscheinlich mit böswilliger Absicht gesendet wurden. Aber leider sind die Täter auch raffinierter geworden. Eine Unterart von Phishing, die in den letzten Jahren „professionalisiert“ wurde, ist Business Email Compromise (BEC).

Über BEC und Überweisungen

Betrug bei Überweisungen ist so weit verbreitet, dass das FBI eine öffentliche Bekanntmachung‡ zu diesem Thema herausgab. In dieser Ankündigung stellte das FBI fest, dass diese Art von Betrug von Juni 2016 bis Juli 2019 um mehr als 100 % zugenommen hat, was zu einem Verlust von über 26 Milliarden US-Dollar geführt hat.

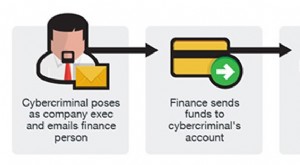

In BEC-Schemata gibt es normalerweise überhaupt keine schädlichen Links. Vielmehr geht es darum, einen Weg zu finden, sich als vertrauenswürdiger Entscheidungsträger auszugeben. Ein häufiges Beispiel sind Täter, die sich als Führungskraft eines Unternehmens ausgeben und eine E-Mail „als“ dieser Führungskraft senden, in der sie den Abschluss einer Überweisung anfordern.

Um die Erfolgswahrscheinlichkeit zu maximieren, können Angreifer detaillierte Recherchen und umfangreiches Social Engineering durchführen. Sie können beispielsweise wissen, dass Ihr Unternehmen an einem bestimmten Projekt mit einem bestimmten Anbieter beteiligt ist. Möglicherweise haben sie durch frühere Angriffe auf die Personalabteilung persönliche Informationen über die Führungskraft des Unternehmens gesammelt – Informationen, die ihnen helfen können, eine Anfrage zu erstellen, die die echten Verdrahtungsanweisungen perfekt widerspiegelt.

Manchmal führen sie einen Identitätswechselversuch von einer E-Mail-Adresse aus durch, die der tatsächlichen ähnlich sieht. Im Laufe eines hektischen Geschäftstages würden beispielsweise viele Menschen den Unterschied zwischen [email protected] und [email protected] übersehen. Und das nur, wenn sie überhaupt nach Unterschieden suchen.

In anderen Fällen führen die Täter BEC-Betrugsversuche durch, indem sie sich in das E-Mail-Konto einer Führungskraft gehackt haben. An diesem Punkt müssen sie nicht das Erscheinungsbild einer legitimen E-Mail fälschen und versuchen, ihren tatsächlichen Ursprung zu verschleiern. Vielmehr „sind“ sie jetzt wirklich die Führungskraft und können als Führungskraft alle Entscheidungen basierend auf ihren Privilegien treffen.

Kombinieren Sie diese ausgeklügelten Techniken mit engagierten, professionellen Betrugsoperationen, und das Ergebnis sind Milliarden von Dollar an tatsächlichen finanziellen Verlusten für BECs.

Könnte eine Überweisungsanfrage „von Ihnen“ ausgeführt werden?

Angenommen, ein böswilliger Akteur hat Ihre E-Mail gehackt und eine Anfrage an Ihr Finanzteam gesendet, um Gelder an einen bestehenden Anbieter von Ihnen zu überweisen, da der Zeitplan für das Projekt vorgezogen wurde und Sie den Anbieter vor Ihrem bezahlt haben möchten Besuch des Teams vor Ort am nächsten Tag. Der zur Überweisung angeforderte Betrag stimmt mit anderen Zahlungen an diesen Anbieter überein.

Sagen Sie außerdem, dass „Sie“ Ihrem Finanzteam mitteilen, dass Sie gerade neue Bankkontodaten für den Anbieter erhalten haben und weitergeben, die sich laut Ihrer E-Mail aus einem plausiblen Grund geändert haben.

Wie sicher sind Sie, dass der Überweisungsauftrag nicht erfüllt wird? Schließlich stammt sie von Ihrer tatsächlichen E-Mail-Adresse (kein Spoofing), enthält keine verdächtigen Links und stellt eine Zahlungsaufforderung an einen vorhandenen Anbieter über die Sie vielleicht kürzlich sogar mit genau diesen Finanzexperten gesprochen haben.

Da BEC-Systeme immer ausgefeilter werden, können Sie sich nicht darauf verlassen, dass Sie oder Ihre Mitarbeiter ein scharfes Auge haben. Sie müssen im Voraus über etablierte Arbeitsabläufe und Systeme verfügen.

Was Sie tun können, um geschützt zu bleiben

Im Folgenden finden Sie grundlegende Schutzmaßnahmen, die Ihrer Organisation helfen sollen, finanzielle Verluste durch Betrug dieser Art zu vermeiden.

- Erstellen Sie vordefinierte Zahlungsanweisungen; weichen Sie niemals von diesen Mustern ab, es sei denn, die Änderungen werden gründlich überprüft.

- Begrenzen Sie streng die Anzahl der Mitarbeiter in Ihrer Organisation, die befugt sind, Überweisungen zu genehmigen und/oder durchzuführen.

- Etablieren Sie ein Protokoll, durch das Überweisungsanfragen, die per E-Mail gesendet werden, immer durch einen anderen Kommunikationskanal oder durch eine Multi-Faktor-Authentifizierung validiert werden.

- Bestätigen Sie Änderungen der Zahlungsanweisungen für einen Lieferanten immer mündlich, indem Sie Kontaktdaten verwenden, die nicht aus der E-Mail stammen. Pflegen Sie eine nicht-elektronische Liste von Kontakten bei diesen Anbietern, von denen Sie wissen, dass sie berechtigt sind, Änderungsanträge für Überweisungsanweisungen zu genehmigen.

- Wenn Sie von einer Bank kontaktiert werden, um die Überweisung zu verifizieren, verzögern Sie die Transaktion, bis weitere Verifizierungen durchgeführt werden können.

- Doppelte Genehmigung für jede Überweisungsanforderung erforderlich, die Folgendes betrifft:

- Ein Dollarbetrag über einem bestimmten Schwellenwert

- Handelspartner, die zuvor nicht zu einer Liste zugelassener Handelspartner hinzugefügt wurden, um Überweisungen zu erhalten

- Alle neuen Handelspartner

- Neue Bank- und/oder Kontonummern für bestehende Handelspartner

- Überweisungen in Länder außerhalb der normalen Handelsmuster

- Informieren Sie Ihre Mitarbeiter über BEC und die Schritte, die sie unternehmen können, um Risiken zu minimieren.

Schließlich Bank mit Partnern, die Sie kennen. Das für Ihre Organisation zuständige Team für Bankzahlungen sollte mit Ihrem Unternehmen und seinen üblichen Abläufen vertraut sein. Diese Vertrautheit hilft Ihnen zusammen mit einem sorgfältigen Bewusstsein und ausgeklügelten Betrugswarnsystemen, Sie vor einer ernsthaften, zunehmenden Bedrohung zu schützen.

Bleiben Sie über Branchentrends und bemerkenswerte Unternehmensneuigkeiten auf dem Laufenden, indem Sie unsere besuchen Branchenneuigkeiten Abschnitt auf umb.com . Folgen Sie UMB auf LinkedIn, Facebook ‡ und Twittern ‡ um regelmäßige Updates über unser Unternehmen, unsere Mitarbeiter und zeitnahe Finanzperspektiven zu erhalten.

Unternehmen

- New York Life gibt 6,3 Milliarden US-Dollar für das Leben der Cigna-Gruppe aus

- Die Zufriedenheit der Mitarbeiter ist wirklich ein gutes Geschäft,

- Warum Bankrott für Sie (wahrscheinlich) Business as Usual ist

- Wie gründen Unternehmer neue Investment-Management-Firmen?

- Sollte ich mein Kleinunternehmen gegen Computerschäden und Datenrisiken versichern?

- Kann ich mein Kleinunternehmen gegen Diebstahl und andere Straftaten versichern?

- Haben Sie ein neues Geschäft? Versicherungsoptionen, die Sie in Betracht ziehen müssen

- Krypto-Sicherheit:Was ist Cryptojacking? Wie kann man vorbeugen und sich dagegen wehren?

- Flexibel bleiben:Unternehmensfinanzierung und -planung in einer neuen Ära

-

So wählen Sie das richtige E-Mail-Marketing-Tool für Ihr Unternehmen aus

So wählen Sie das richtige E-Mail-Marketing-Tool für Ihr Unternehmen aus Es gibt viele Ressourcen, die Ihnen versichern, dass E-Mail-Marketing immer noch eine beispiellose Form des digitalen Marketings ist, die viele Kunden zu Ihnen bringen kann, und sie alle sind wahr. We...

-

10 häufige Probleme für neue Unternehmen

10 häufige Probleme für neue Unternehmen Neue Unternehmen möchten dieses Schild vermeiden. Jede belebte Straße in der Innenstadt hat eine Ladenfront, die „verflucht“ ist. Einen Monat war es eine Pizzeria. Sechs Monate später war es die Prax...